Come importare in Outlook 2013 il file della cache degli indirizzi .nk2

Molte persone hanno la brutta abitudine di non salvare i contatti di posta elettronica nella comodissima rubrica di outlook ma si affidano alla cache, ovvero alla funzionalità di outlook di proporre in automatico mentre sciviamo nel campo destinatario “A” gli ultimi indirizzi email che abbiamo utilizzato. Per fare un chiaro esempio ho cliccato su nuovo messaggio e nel campo “A” ho inserito la sola lettera s :...

Cryptolocker: torna all’attacco! Nuova versione mail SDA

Cryptolocker torna a prendere di mira gli italiani. In queste ore, infatti, si sta diffondendo a macchia d’olio una nuova variante di Cryptolocker, il noto ransomware che, una volta insediatosi sul sistema, prende in ostaggio i file dell’utente richiedendo il versamento di una somma a titolo di riscatto. I dati presenti sul malcapitato utente vengono criptati con un sistema di cifratura inespugnabile, il solido algoritmo...

Outlook non mostra le immagini nelle email ma visualizza una X rossa

Mi è capitato spesso di avere a che fare con utenti che non riuscissero a visualizzare le immagini contenute nelle email che Outlook riceveva. Questo difetto lo riscontro da diversi anni, dai tempi in cui si usava Microsoft Office 2000 e si riperquote puntualmente negli anni fino alla nuova versione Microsoft Office 2013. Il mio stesso Outlook, oggi non mi visualizza più le immagini, cosa questa che fino a ieri...

Windows 8 e VPN Errore 850: Il Tipo EAP richiesto per l’autenticazione non è installato

Con il nuovo sistema operativo Windows 8 o Windows 8.1 si potrebbero avere problemi con le vecchie connessioni VPN PPTP. Spesso ci si trova davanti all’errore : Errore 850: Il Tipo EAP (Extensible Authentication Protocol) richiesto per l’autenticazione della connessione non è installato nel computer in uso. oppure se abbiamo il sistema operativo in lingua inglese: Error 850: The Extensible Authentication Protocol type...

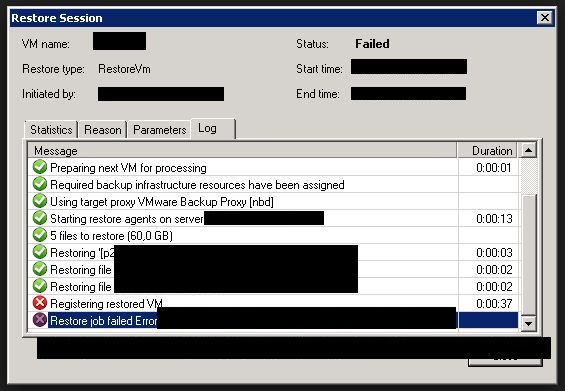

Veeam : Client error: Cannot allocate memory for an array

Recentemente mi sono trovato davanti ad un problema durante un ripristino di una macchina virtuale con Veeam Versione 7. Il ripristino falliva inspiegabilmente una volta raggiunto la percentuale di completamento del 10-15%. L’errore mostrato nei log era : Error: Client error: Cannot allocate memory for an array. Array size: [4198400]. Dopo alcuni controlli, che mi hanno portato fuori strada ho notato che la somma della memoria...

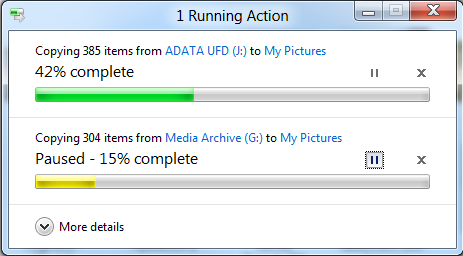

Aumentare i dettagli delle copie di File in Windows 8

Con l’avvento di Windows 8 Microsoft ha finalmente aggiornato molte finestre di dialogo, soprattutto quelle visualizzate durante le operazioni sui file come la copia o lo spostamento. Molte sono le informazioni visualizzate che di default sono nascoste, per poterle visionare siamo costretti a cliccare su “Ulteriori Informazioni” o “More details” Oltre alle informazioni dettagliate sulle...

Microsoft Windows 10, un sistema operativo NUOVO

Windows 10 rappresenta per Microsoft il punto di arrivo di un viaggio iniziato con Windows 8 e proseguito con Windows 8.1. Il sistema operativo è stato progettato per soddisfare le esigenze di tutti gli utenti, in quanto l’esperienza d’uso sarà ottimizzata per ogni dispositivo, coniugando al meglio le due interfacce. Un’unica piattaforma software per smartphone, tablet, notebook, PC e console, e un solo marketplace...

Step-By-Step: Migrare Domain Controller Microsoft Windows 2003 Server su Microsoft Windows 2012

Questa guida vuole essere un riferimento passo passo sulle operazioni da eseguire per migrare correttamente un dominio di Microsoft Windows 2003 Server su un nuovo domain controller Windows 2012. STEP 1 – Prerequisiti Accertarsi che il livello di funzionalità di Windows sia impostato correttamente al massimo livello Windows 2003, funzionalità Windows 2000/Nt non sono più supportate. Dal Server Windows 2003 aprire la con console...

Exchange 2007 e certificato OWA scaduto, come rinnovare passo per passo

A differenza delle nuove versioni di Exchange 2010 o 2013, che permettono di gestire le richieste di creazione e rinnovo del certificato per il sito web OWA direttamente dalla consolle Windows o dall’interfaccia web, Microsoft Exchange 2007 non aiuta l’utente in queste attività. La situazione tipo in cui ci si imbatte è che dopo un periodo di circa un’anno dall’installazione, il certificato di Exchange Server 2007...

Tutto sui documenti elettronici in formato PDF come crearli, leggerli e come modificarli

Oggi giorno i documenti elettronici in formato pdf sono entrati a far parte dell’uso quotidiano; come allegati nelle email, per leggere comunicati stampa, leggere una guida pubblicata su internet o l’estratto conto online. Sempre più spesso quindi ci viene riproposto questo formato, ma molte persone sono ancora un pò confuse riguardo l’utilizzo di questo formato e spesso non hanno ben chiaro come leggere e come creare documenti...

Ottimizziamo e otteniamo risultati migliori sui motori di ricerca

Accorgimenti per velocizzare e ottimizzare le ricerche eseguite con i più importanti motori di ricerca Lo scopo di questa breve guida è fornire semplici indicazioni per trovare quello di cui abbiamo bisogno attraverso i motori di ricerca nel più breve tempo possibile. Molti sono allo oscuro del fatto che tutti i più famosi motori di ricerca e non solo Google,mettono a disposizione risorse ai navigatori per potenziare le loro...

Valutiamo la linea ADSL di casa nostra

La tecnologia ADSL (acronimo dell’inglese Asymmetric Digital Subscriber Line), facente parte della famiglia di tecnologie denominata DSL, permette l’accesso ad Internet ad alta velocità (si parla di banda larga o broadband). La velocità di trasmissione va dai 640 kilobit per secondo (kb/s) in su, a differenza dei modem tradizionali di tipo dial-up, che consentono velocità massime di 56 kb/s in download e 33,6 kb/s in...

Virus o Spyware? Quali sono le differenze?

Molto spesso con facilità si fa confusione fra questi termini apparentemente simili, ma fondamentalmente diversi. Diversamente dall’ immaginario collettivo a cui siamo abituati dai film; i virus, spyware & friends sono una reale minaccia, ma lo scopo ultimo non è quello di creare isterismo fra le vittime mostrandosi e pavoneggiandosi con schermate d’allarme, in realtà lavorano nell’ ombra per un proprio tornaconto monetario....

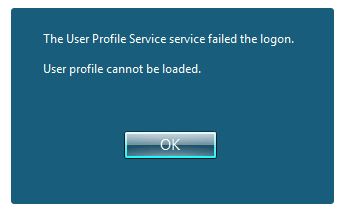

Accesso del Servizio profilo utenti non riuscito. Impossibile caricare il profilo utente.

Accade spesso che il profilo utente di default si corrompa, impedendo così all’utente di fare il log-in nel sistema operativo Windows. Il modo più semplice per risolvere il problema è correggere il profilo utente corrotto o giocando di forza eliminarlo del tutto. Il profilo utente è una raccolta di impostazioni che permettono al sistema operativo di funzionare e avere l’aspetto che noi abbiamo deciso (impostazioni dell’account,...

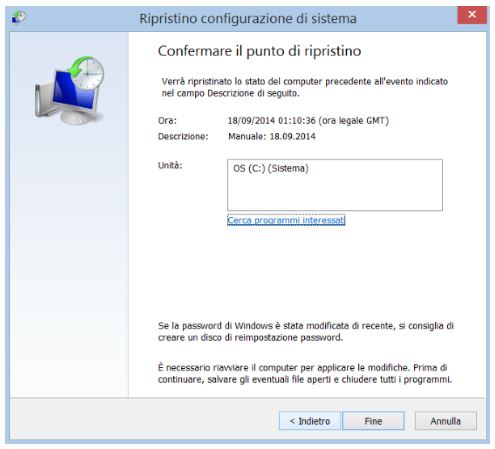

Come usare un punto di ripristino per risolvere i problemi di Windows 8 e 8.1

Nell’uso quotidiano di Windows 8.1 e 8, soprattutto dopo l’installazione di alcuni programmi, potrebbero verificarsi dei malfunzionamenti del sistema operativo come una cattiva connessione Wi-Fi o l’instabilità del sistema. Scopriamo come riportare Windows al momento in cui funzionava correttamente grazie ai punti di ripristino! La protezione di sistema è una caratteristica di Windows che crea e salva informazioni sui file di sistema,...

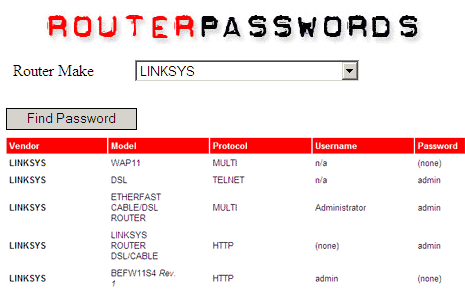

Elenco delle credenziali di accesso dei router più Famosi

Spesso mi trovo a dover riconfigurare un router, un access point o un dispositivo di rete di un cliente di cui non si conosce password o indirizzo ip. Se stiamo parlando di piccole realtà si scopre che il router ha ancora l’indirizzo di default e nome utente e password di default. Metto a disposizione un documento in formato PDF contenente un elenco recuperato in rete contenente un gran numero di credenziali di accesso per molti...

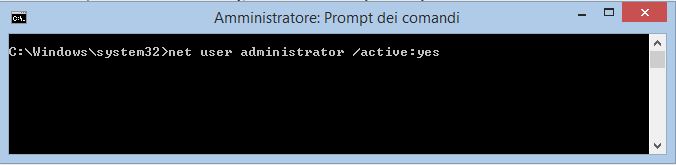

Abilitare e disabilitare l’account amministratore nascosto di Windows 8 e 8.1

Non tutti sanno che Windows 8 e 8.1 dispongono di un account amministratore “nascosto”. Può essere utile abilitarlo o disabilitarlo in alcune occasioni. L’operazione per abilitare / disabilitare l’account amministratore è facile veloce basta eseguire questi pochi passi : Loggatevi nel computer con un account con privilegi di amministratore cliccate col PULSANTE DESTRO del mouse sull’angolo in basso a sinistra dello...

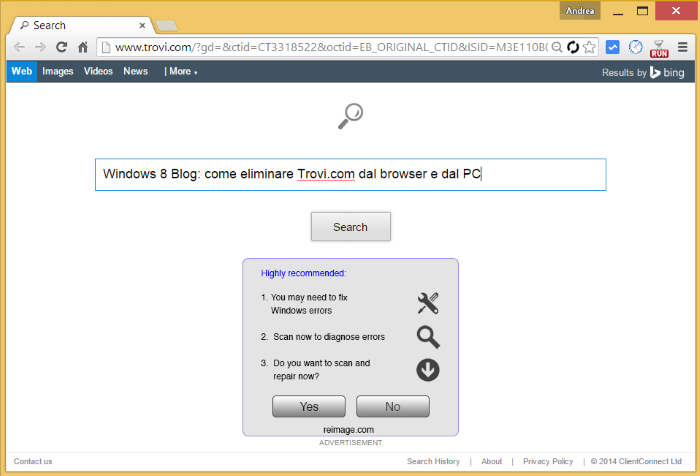

Eliminare Trovi.com dai browser Chrome, Internet Explorer e Firefox

Trovi.com è spesso scambiato per un virus ma è quello che viene chiamato browser hijacker ovvero un software indesiderato che cambia la homepage e il motore di ricercadel vostro browser preferito. Anche se è molto fastidioso e difficile da eliminare non è pericoloso per il vostro Pc. Vediamo come cancellare Trovi dal computer. Cosa è Trovi e come mai è presente nel mio PC? Come detto , Trovi.com è un software indesiderato, si installa...

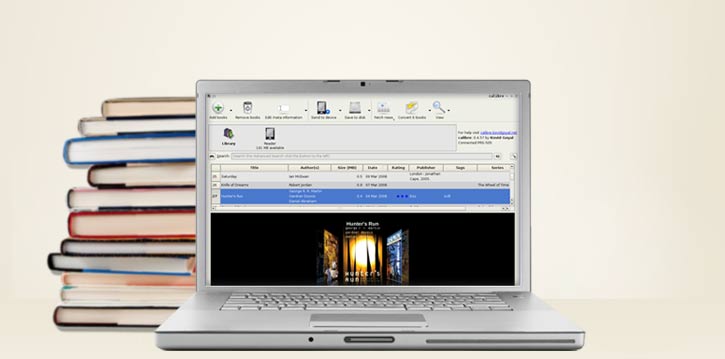

Ebook e Ebook Reader gestirli al meglio con Calibre

Ebook e Ebook Reader gestirli al meglio con Calibre Con il Natale appena passato potremmo avere trovato sotto l’albero un bellissimo e modernissimo ebook reader! A questo punto non ci resta che acquistare online i libri che ci interessano o caricare sul dispositivo quelli già in nostro possesso; ma come fare? Semplice utilizziamo Calibre. Calibre è una applicazione libera ed open source per la gestione della nostra biblioteca di...

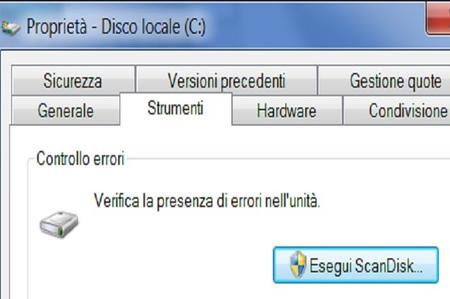

Windows scandisk dove si trova il file di log?

Spesso mi viene chiesto di sapere quel’è il percorso dove windows salva il file di log dettagliato dell’attività scandisk, in quanto da una prima analisi quasi tutti gli utenti non riescono a trovarlo. In effetti lo scandisk di Windows non produce alcun file di log ma memorizza un evento nel registro eventi. Per consultarlo quindi è sufficiente andare in Start – Pannello di Controllo – Strumenti di amministrazione –...

Creare facilmente e in modo veloce screenshot da Windows, Mac e Ubuntu

Oggi si ha sempre di più la necessità di creare screenshot dell’immagine visualizzata a video, per questo motivo i metodi per eseguire questa operazione sono aumentati e vari. Oggi spiegherò 2 metodi che funzionano sia con sistema operativo Windows che su Mac e Ubuntu. Utilizzo delle funzioni integrate nel sistema -Windows: Windows mette a disposizione 2 metodi per la cattura di screenshot. Il primo consiste nel premere il...

Tipologie di RAID ( Redundant Array of Independent Disks ) come funzionano e quali caratteristiche offrono

Il RAID ( Redundant Array of Independent Disks ) è un sistema informatico gestito da un apposito controller hardware che usa un insieme di dischi rigidi per condividere o replicare informazioni. I vantaggi che si possono avere con l’utilizzo del RAID sono aumentare l’integrità dei dati, maggiore tolleranza ai guasti e/o migliorare le prestazioni, rispetto all’utilizzo di un solo hard disk. Esistono diverse...

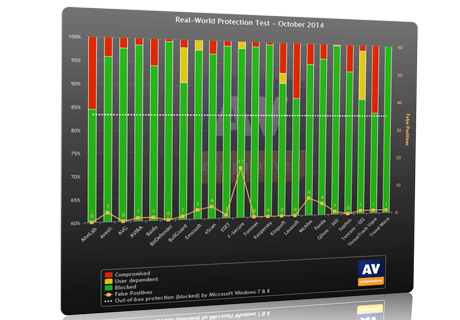

ANTIVIRUS : Quale scegliere ?

Secondo le più recenti statistiche un Pc Windows, non dotato di protezione antivirus, si infetta entro 12 minuti dalla connessione ad internet. Se avete dei dubbi, prendete il vostro pc, formattatelo, reinstallate Windows e usatelo navigando in Internet per una settimana senza nessuna protezioneantivirus. Resterete stupiti nel constatare quanti ospiti indesiderati avranno preso alloggio nel vostro computer. Al giorno d’oggi chi...

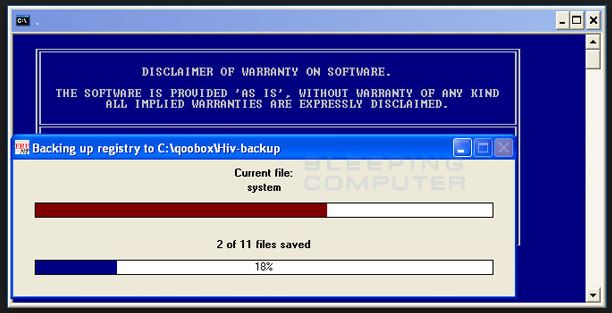

Combofix potente e aggressivo antimalware, antivirus e anti spyware

Combofix è un antimalware, un antivirus e un antispyware particolare, gratuito per uso personale, consigliato soprattutto agli esperti, in quanto il suo utilizzo può compromettere la funzionalità del sistema operativo e dei software installati. Combofix viene fornito in formato eseguibile .exe, non ha interfaccia grafica e una volta avviato si auto scompatta in una cartella situata nella root del disco principale. Una volta avviato,...

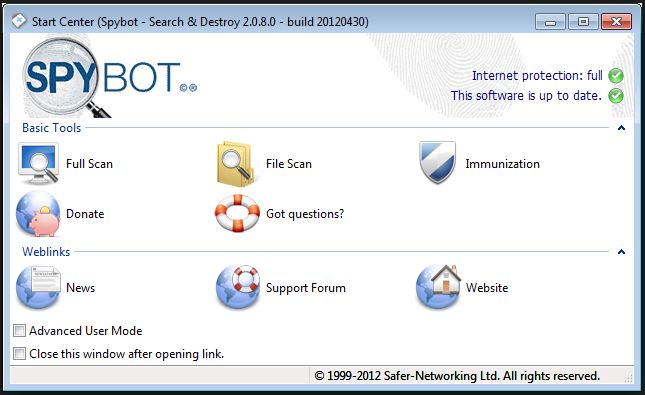

Spybot : La soluzione software antispyware Facile e Veloce!

Per molti anni è stato l’unico antispyware interamente gratuito e punto di riferimento del settore, in un pc infetto era uno dei primi tool di pulizia che puntualmente veniva usato con ottimi risultati. Da qualche tempo non è più così per diverse motivazioni, la più importante è l’entrata in vigore di software più performanti ed efficaci ma anche perché gli sviluppatori hanno deciso di realizzarne diverse versioni a...